Configuración da rede en XenServer: Interfaces, Ponte, Bonding, Rede Interna Privada

Introdución

- O que vén a continuación é unha parte extensa e con varias casuísticas.

- Búscase presentar ao usuario distintas formas de configurar a rede en XEN, para que cando se remate o seu estudio se poida analizar cal se adapta mellor aos seus intereses reais presentes e futuros.

- No caso do Bonding, vaise realizar nunha ocasión, para amosar o seu funcionamento, e logo non se vai usar máis neste material, pero o usuario poderá sacar conclusións de en que situacións o podería usar.

- Quen desexe afondar sobre este asunto pode consultar:

- A guía dos administradores: http://docs.vmd.citrix.com/XenServer/6.2.0/1.0/en_gb/reference.html#networking.

- Guía avanzada de deseño da rede en XenServer:http://support.citrix.com/servlet/KbServlet/download/27046-102-666250/XS-design-network_advanced.pdf

- Deste último enlace foron tomadas as imaxes de deseño da rede en XS que se amosan a continuación.

Tipos de redes

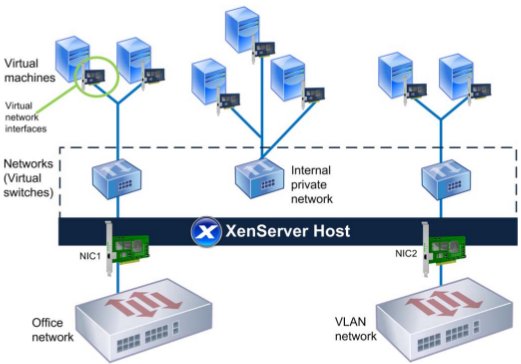

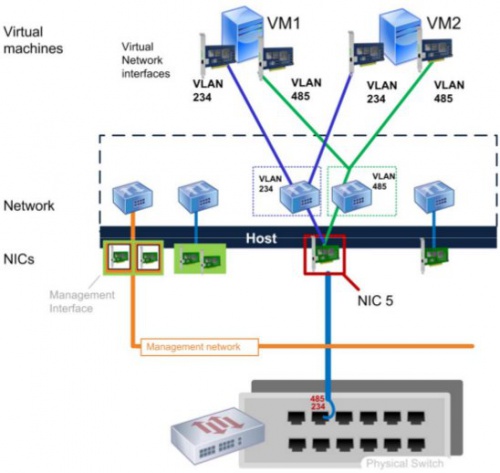

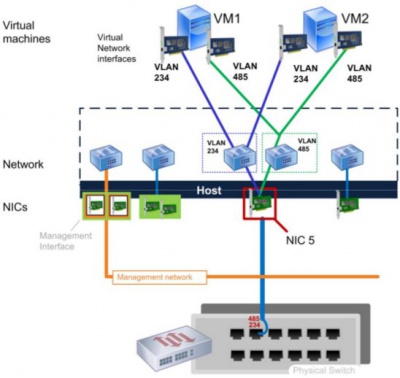

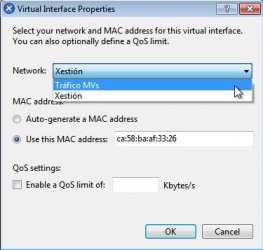

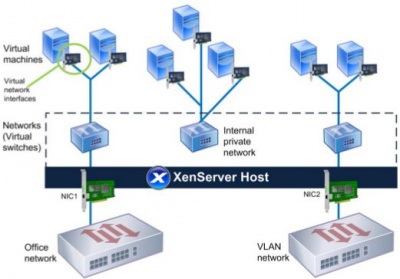

- Esta imaxe condensa a filosofía da xestión da rede de XenServer:

- Tarxetas físicas [NICs (Network Interface Card)], chamadas PIF (Physical Interface) serven para unir o host coa infraestrutura de rede da organización. Conéctanse aos switches xeralmente.

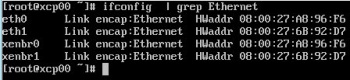

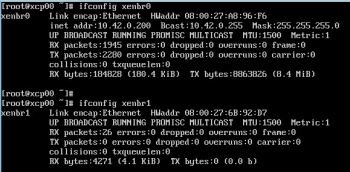

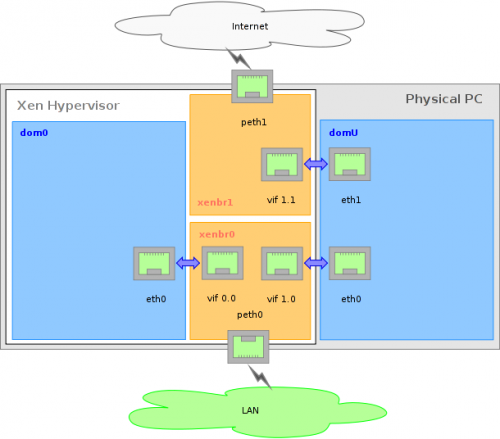

- Rede (Network) Externa: Sobre cada NIC (PIF) XEN constrúe unha Rede/Switch que equivale a un Switch Virtual interno. Recibe o nome de xenbrX (XenBridge número X)

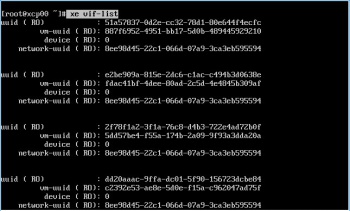

- VIF (Virtual Interface): as tarxetas de rede (virtuais) que se asocian a cada MV.

- O nivel intermedio Rede/Network/Switch Virtual/xenbr actúa de intermediario entre a tarxeta real (NIC/PIF) e as tarxetas asociadas a cada MV (VIFs).

- VLAN: outro tipo Rede/Network/Switch Virtual/xenbr chámase VLAN, e créase para que estea asociada a unha VLAN concreta do interface físico e non a toda a NIC.

- Rede privada virtual (solitaria): aquelas Redes/Network/Switch Virtual/xenbr que non están asociadas a ningún interface físico (NIC/PIF).

- En similitude con VirtualBox equivale á configuración Rede Interna que se pode realizar nun adaptador de rede.

- As redes privadas non permiten a Migración de MVs nun pool, para iso están:

- Existe un cuarto tipo de redes chamado: Cross-server Private que permite a comunicación entre MVs de distintos hosts cuxas VIFs están asociadas a redes privadas. Este tipo non se vai ver neste curso.

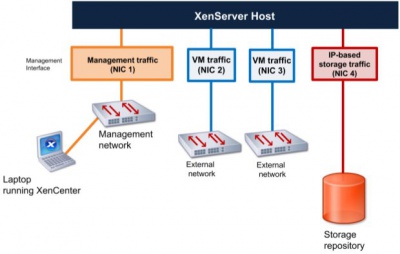

Tipos de tráfico: Interface de xestión, Tráfico MVs, Tráfico de Almacenamento

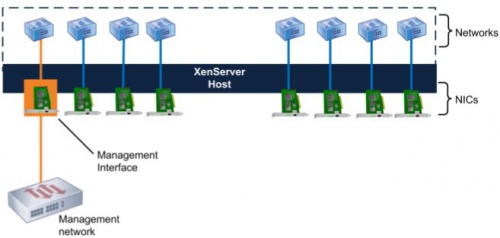

- A continuación preséntanse os tipos de tráfico que se poden ter en XEN: xestión, MVs e almacenamento.

- Tráfico de xestión:

- Refírese ao tráfico que se xera para administrar o host, migración de MVs, intercomunicación entre hosts nun Pool.

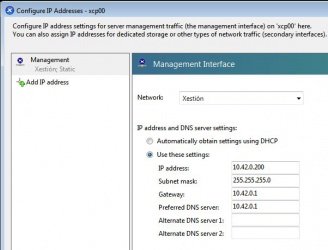

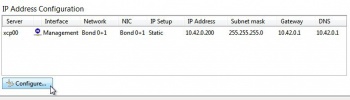

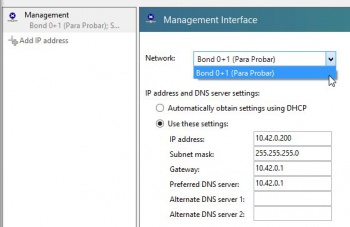

- Todo host debe ter un interface de xestión: Management interface.

- Se so hai un interface, este será o Management interface.

- Só pode haber un interface de xestión, aínda que este pode estar en Bonding.

- Debe ter unha configuración IP.

- Aconsellable ter unha rede física LAN para este tráfico, que non interfira co tráfico que xeran as MVs e o almacenamento.

- Tráfico das MVs:

- Este tipo de tráfico sairá das MVs a través de algún NIC/PIF.

- Eses NICs/PIFs non precisan configuración IP, pois por aí só circula tráfico asociado ás VIFs das MVs. Isto é, tráfico das MVs.

- Pode haber varios NICs/PIFs para este tipo de tráfico, en función das necesidades e das posibilidades da organización.

- Tráfico de almacenamento:

- É o tráfico que se orixina no host cando:

- se almacenan externamente os discos das MVs,

- os repositorios de Imaxes ISO, realización de copias de seguridade, etc.

- Este tipo de tráfico pode ser: NFS, SAMBA ou iSCSI.

- As NICs asociadas a este tipo de tráfico deben ter configuración IP, para poder comunicarse cos recursos externos de almacenamento.

- É o tráfico que se orixina no host cando:

- Neste dous últimos casos, se só hai unha NIC o tráfico das MVs e de almacenamento irán polo mesmo NIC que o de xestión.

- A configuración desexable sería ter, como mínimo, un NIC para cada tipo de tráfico. Isto é, dispor como mínimo de 3 NICs.

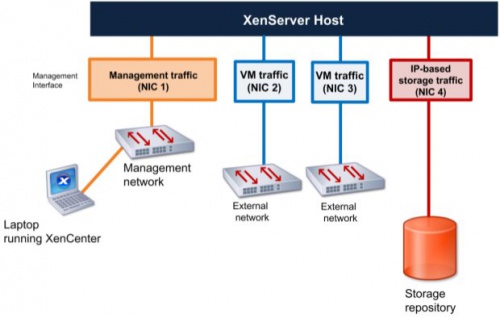

- Un pequeno resumo do visto:

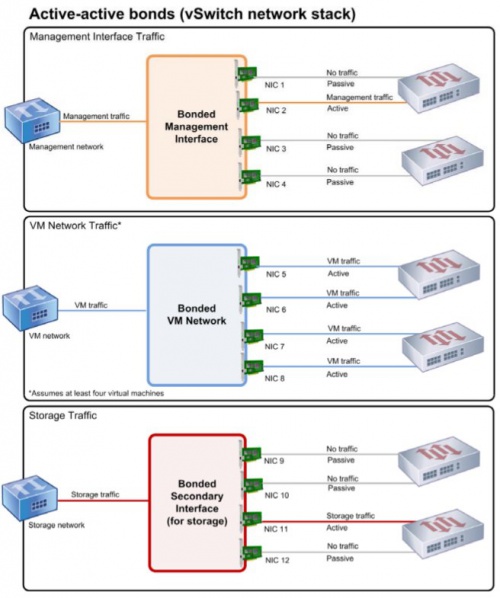

- Observar nesta imaxe como os tráficos de xestión (Management) e de almacenamento (Storage) están sobre NICs agregados nun Bonding.

- Tamén hai unha Rede interna /switch virtual, que ten vinculadas as VIFs de varias MVs e estas non teñen saída ao exterior, só se comunican entre elas.

- Neste caso o tráfico de xestión está sobre NICs agregados nun Bonding.

- O switch físico ten 2 VLANs (485, 234).

- O host/servidor xen creou dúas Redes Externas /Switches Virtuais para cada unha das VLANs e sobre esa rede externa asignáronse VIFs (tarxetas de rede virtuais) ás MVs.

- A continuación vaise poñer en práctica o visto anteriormente: tipos de redes e tráfico.

Caso práctico sobre interfaces e redes

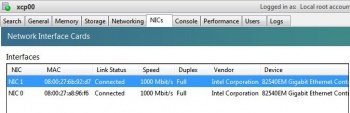

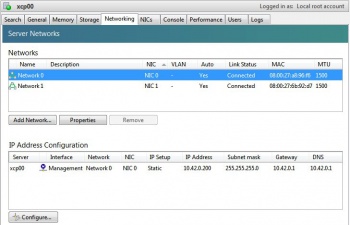

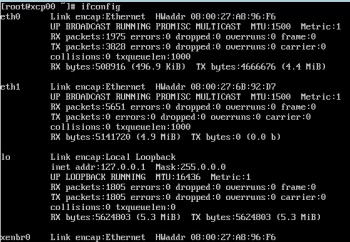

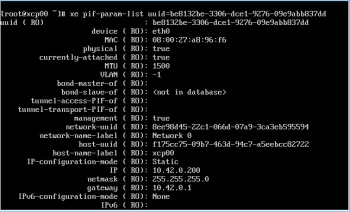

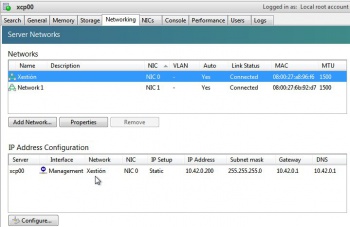

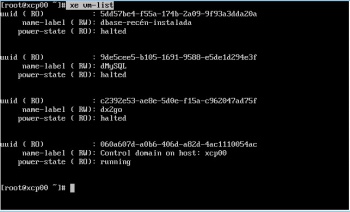

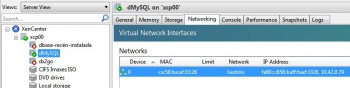

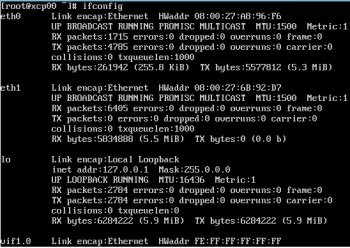

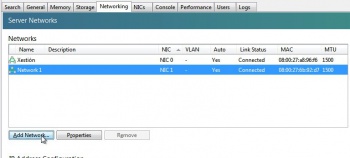

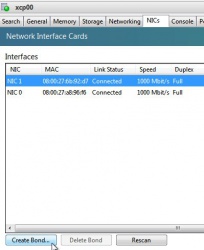

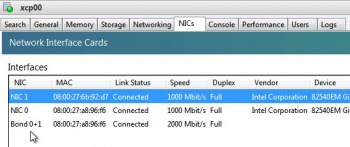

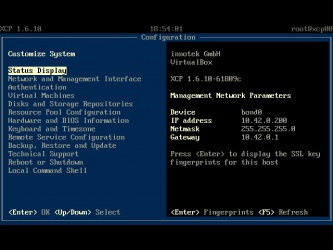

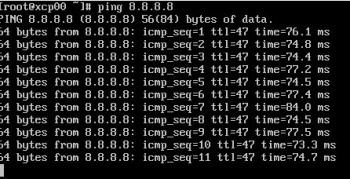

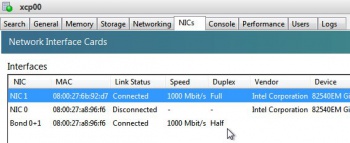

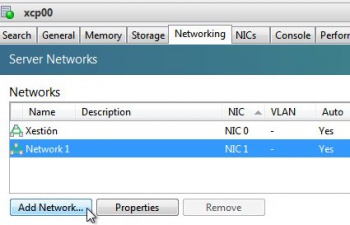

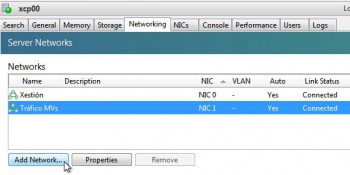

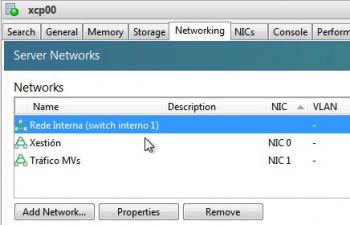

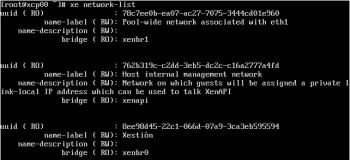

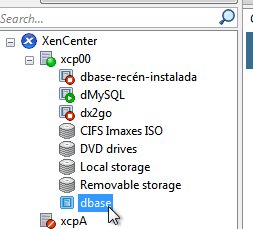

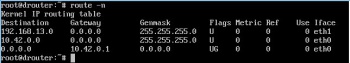

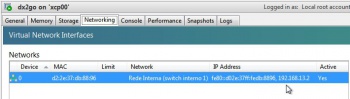

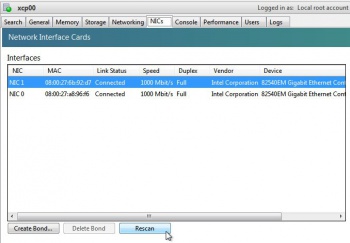

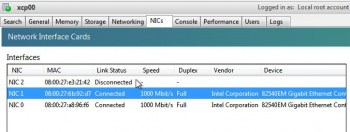

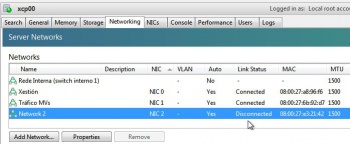

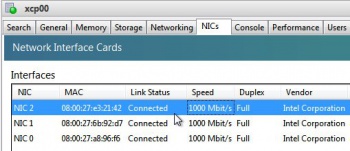

- Lembrar que o host xen00 ten 2 NICs

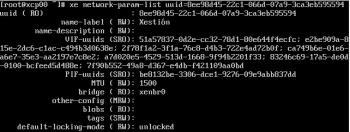

- Interfaces e redes

Esta imaxe amosa unha síntese do exposto enriba. Observar como a MV domU ten 2 VIFs sobre Redes (xenbrX) distintas e observar como se denominan os vifx.y.

Agregación/Bonding

Introdución

- Na parte V fíxose unha introdución ao Bonding e á súa implementación en FreeNAS: Bonding. Multipath I/O (MPIO)

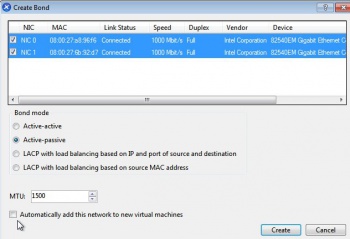

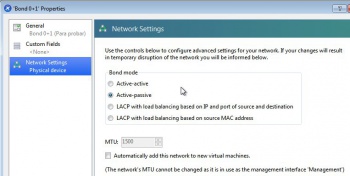

- Nesta ocasión imos centrarnos nos modos de agregación / Bonding en XEN:

- Pódense agregar 2,3 ou 4 NICs.

- Activo-Activo: tódolos camiños está activos. Non precisa un switch 802.3ad. Isto é, non precisa que se realice bonding no switch.

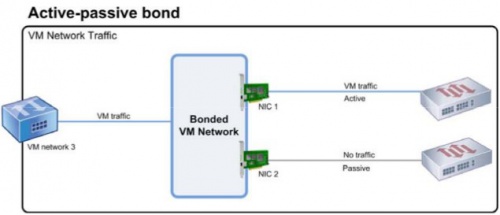

- Activo-Pasivo: un camiño activo e o outro de respaldo. Non precisa un switch 802.3ad.

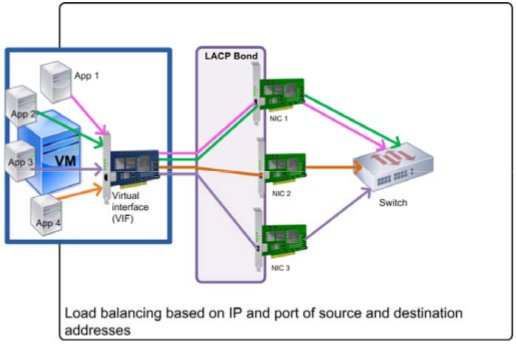

- LACP (Con balanceo baseado en enderezos IPs Orixe/Destino): Precisa un switch 802.3ad. Neste caso o tráfico encamíñase por un NIC ou outro en función das IPs Orixe e Destino.

- LACP (Con balanceo baseado en enderezos MAC Orixe): Precisa un switch 802.3ad. Neste caso o tráfico encamíñase en función da MAC do VIF Asociada á MV.

- Estas imaxes resumen o explicado. Unha imaxe vale máis ca ...

Bonding activo-activo

- Observar que se se fai bonding do interface de xestión, só vai haber un camiño activo en cada momento se só está conectado cun só Destino,como xa se viu na PARTE V.

- Se hai 4 ou máis MVs, no segundo caso, cada camiño vai estar activo.

- No terceiro caso, depende de cantos elementos de almacenamento externo teñamos. Neste exemplo só 1.

Bonding activo-pasivo

- Neste caso só un camiño estará activo en cada momento e outro estará de respaldo.

Bonding LACP

- Neste exemplo hai unha soa MV e un LACP sobre 3 NICS.

- Este é un exemplo de balanceo no que se ten en conta os enderezos IP Orixe e Destino.

- Se fose o caso de LACP baseado na MAC orixe, todo o tráfico desta MV sairía polo mesmo NIC físico. Se só houbera unha MV non habería balanceo.

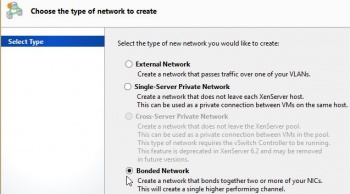

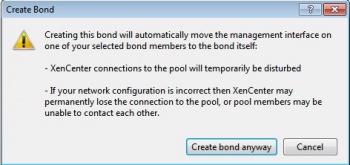

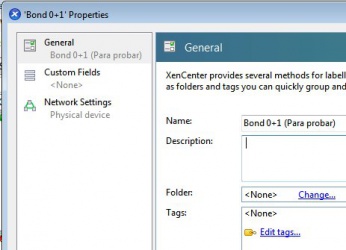

Caso práctico en XenServer

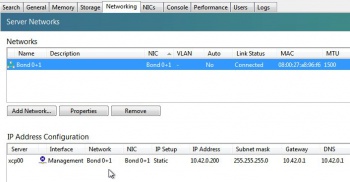

- Sobre o host xen00, vaise realizar un exemplo de Bonding.

- Como só hai 2 tarxetas, todo o tráfico (Xestión, MVs e Almacenamento) irá por este bonding.

- Ao rematar de practicar co Bonding, este desfarase.

- Deste xeito mírase o seu funcionamento e o usuario terá a posibilidade de estudar en que casos da súa situación real o podería usar.

- O Management Interface estará sobre un bonding.

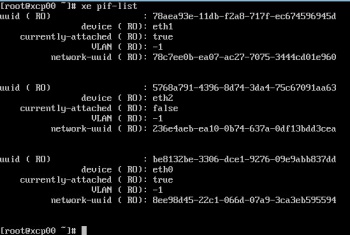

- Lembrar que se creou o host xen00 con 2 NICs.

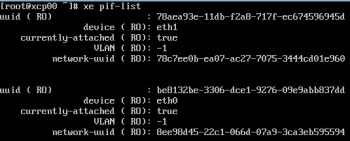

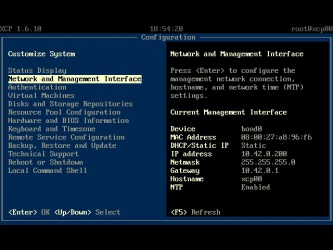

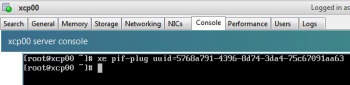

- Implantación de Bonding

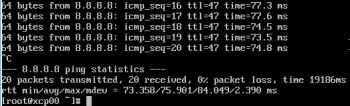

Experimentación ante fallos

- Experimentar con Bonding

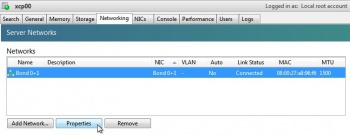

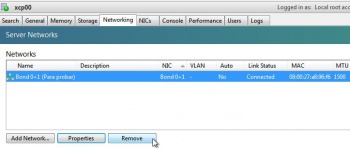

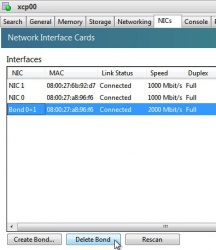

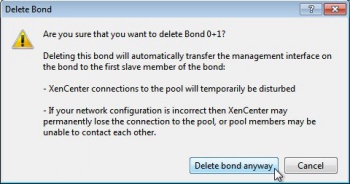

Desfacer un bonding

- Asegurarse de que as dúas NICs de xen00 están conectadas antes de desfacer o bonding.

- Desfacer Bonding

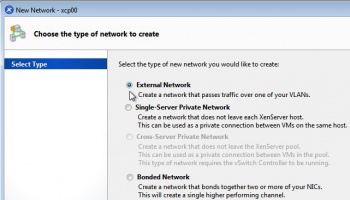

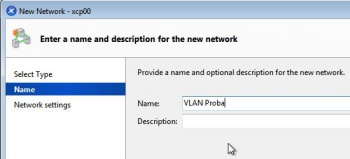

Rede externa VLAN

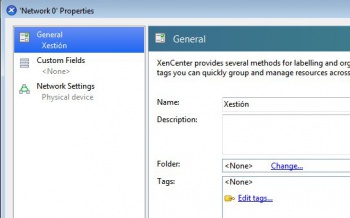

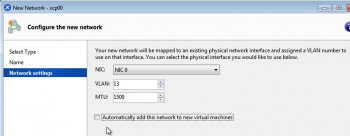

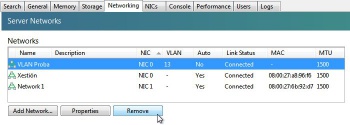

- A modo de exemplo vaise amosar como se crearía unha Rede/Switch Virtual para unha VLAN sobre un interface.

- Algo parecido ao que se faría sobre o NIC5 da imaxe.

- Rede externa VLAN

Tráfico das MVs

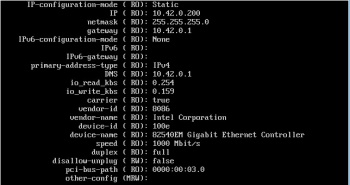

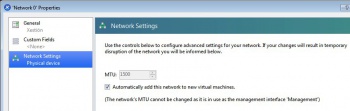

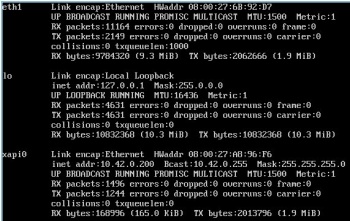

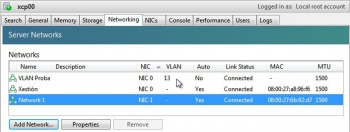

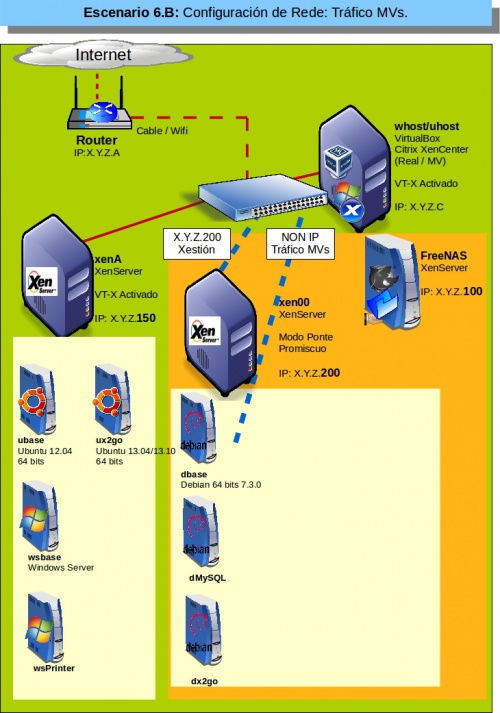

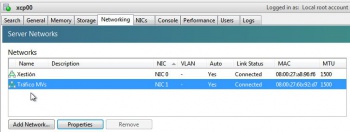

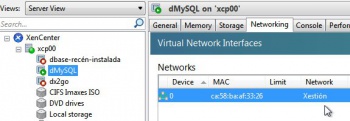

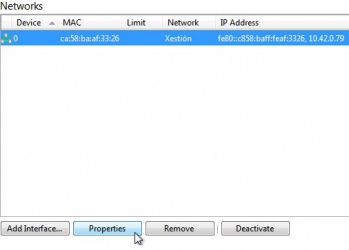

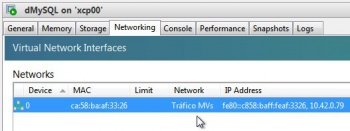

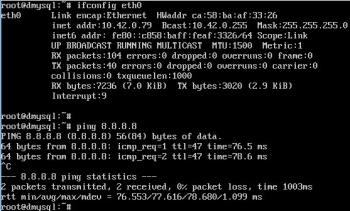

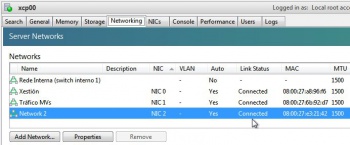

- Aproveitando que se dispón de 2 NICs, vanse usar para o seguinte tráfico:

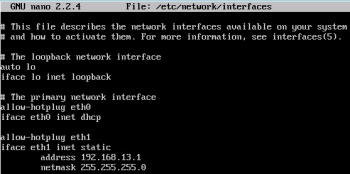

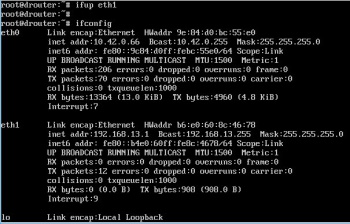

- NIC0: Xestión. E como non hai outra por agora, esta NIC tamén será usada para o tráfico de almacenamento.

- NIC1: Tráficos das MVs. Non precisa ter configuración IP.

- Na imaxe NIC1 sería o equivalente ás NIC2 e NIC3

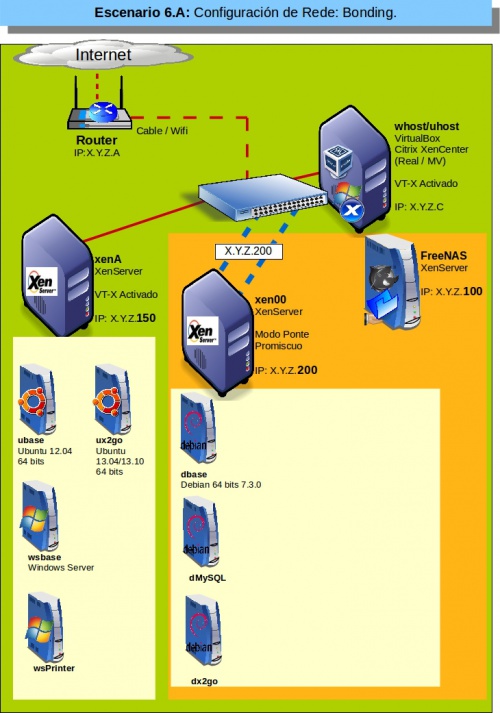

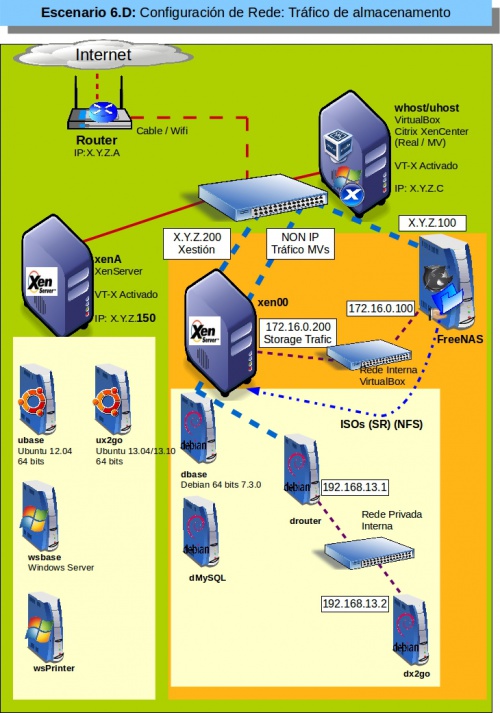

- A imaxe amosa o escenario que se vai poñer en práctica

- Tráfico das MVs

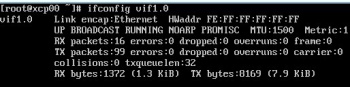

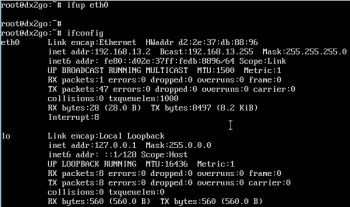

- Notar que en todo proceso á rede Tráfico MVs (NIC1) non ten asociada unha IP e non a necesita, só está para transmitir/recibir o tráfico que sae/entra da/na MV.

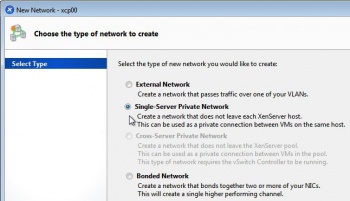

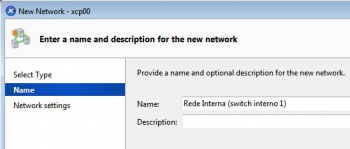

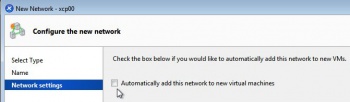

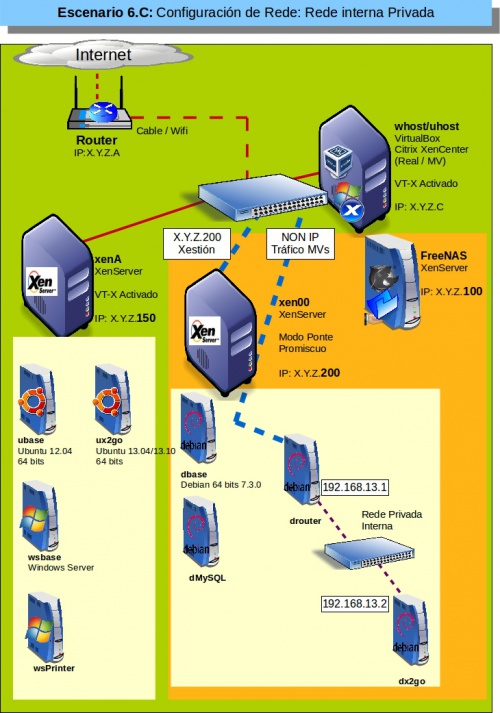

Rede privada interna (solitaria)

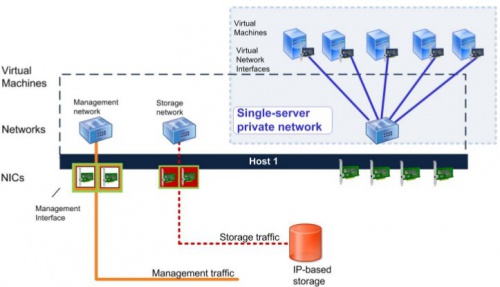

- Na imaxe sería o equivalente á rede Central

- Rede Privada Interna

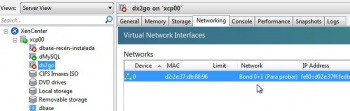

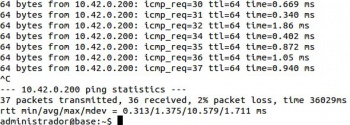

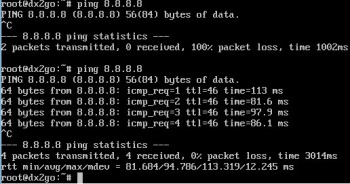

Caso práctico: Crear unha DMZ

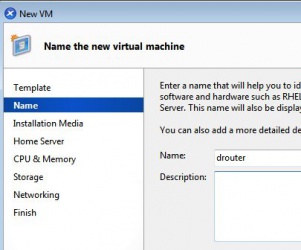

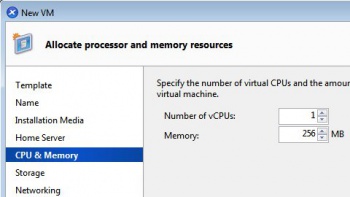

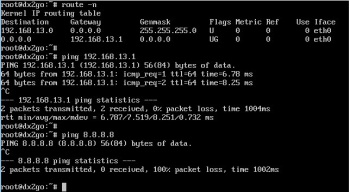

- Neste exemplo vaise facer algo semellante ao escenario 2.F: Escenario 2.F: Configuración dun router virtualizado con Debian.

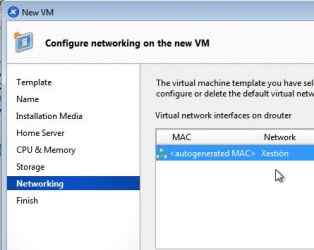

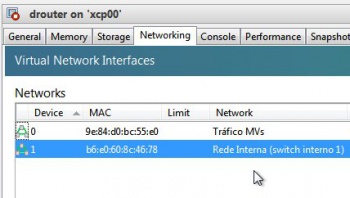

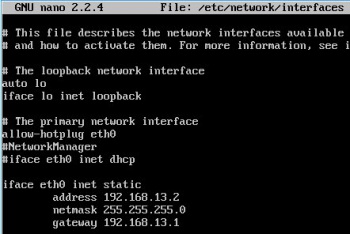

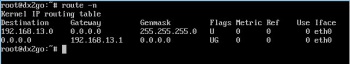

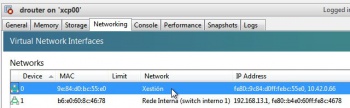

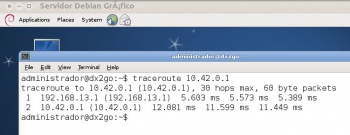

- A imaxe amosa o escenario a implantar. Observar como drouter ten 2 VIFs: un na rede Tráfico MVs e o outro na Rede privada interna.

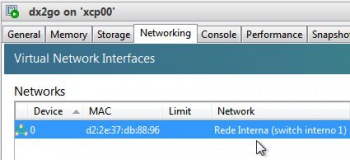

- Por outro lado o equipo dx2go ten unha VIF na Rede privada interna, co cal, se se desexa saír a internet, debe usar a equipo drouter como porta de enlace.

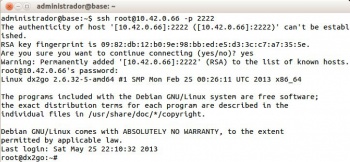

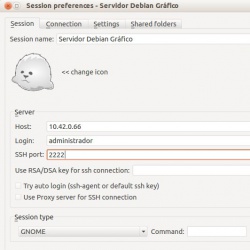

- Tamén se vai habilitar DNAT (NAT inverso) en drouter para que dende o exterior, conectándonos ao porto 2222 de drouter, nos reenvíe ao porto 22 de dx2go.

- Rede Privada Interna

... a través de iptables]. Quen desexe afondar: http://www.pello.info/filez/firewall/iptables.html.

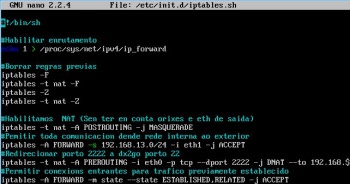

En drouter creamos o ficheiro nano /etc/init.d/iptables.sh.Creamos enlaces nos niveles de execución. Podemos facelo manualmente, tamén podemos poñer unha chamada ao ficheiro en /etc/rc.local para que cando se inicie o equipo se execute o script coas directivas do FW. Pero imos facelo desta outra forma: update-rc.d iptables.sh defaults.

Para afondar máis Niveis de execución:http://es.wikipedia.org/wiki/Nivel_de_ejecuci%C3%B3n. Sobre update-rc.d:http://www.tin.org/bin/man.cgi?section=8&topic=update-rc.d.

A execución dá un aviso porque no script non usamos os estilos LSB (Linux Standard Base) para este script de inicio: http://wiki.debian.org/LSBInitScripts. Pero funciona igual.

Inciamos o servizo service iptables.sh start (Ou reiniciar o equipo).

Script de configuración de iptables

#!/bin/sh #Habilitar enrutamento echo 1 > /proc/sys/net/ipv4/ip_forward #Borrar regras previas iptables -F iptables -t nat -F iptables -Z iptables -t nat -Z #Habilitamos NAT (Sen ter en conta orixes e eth de saida) iptables -t nat -A POSTROUTING -j MASQUERADE #Pemitir toda comunicacion dende rede interna ao exterior iptables -A FORWARD -s 192.168.13.0/24 -i eth1 -j ACCEPT #Redirecionar porto 2222 a dx2go porto 22 iptables -t nat -A PREROUTING -i eth0 -p tcp --dport 2222 -j DNAT --to 192.168.13.2:22 #Permitir conexions entrantes para trafico previamente establecido iptables -A FORWARD -m state --state ESTABLISHED,RELATED -j ACCEPT

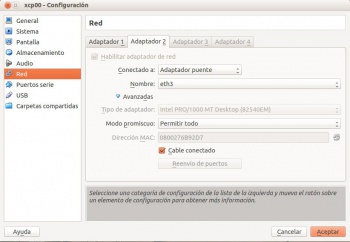

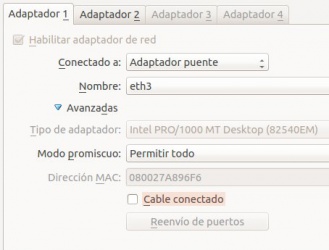

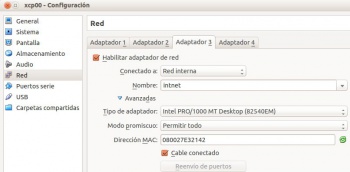

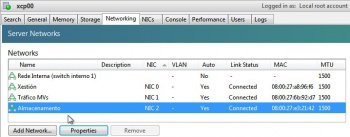

Engadir un novo interface a un host

- Vaise engadir un novo interface ao host (o terceiro), polo cal enviar/recibir o tráfico do almacenamento.

- Neste caso vaise engadir un adaptador de rede ao equipo xen00 en modo rede interna.

- Lembrar que a NAS xa tiña configurados dous adaptadores de rede.

- Engadir NIC ao host

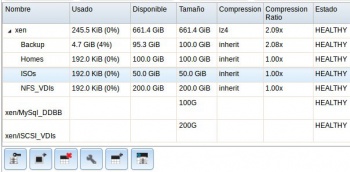

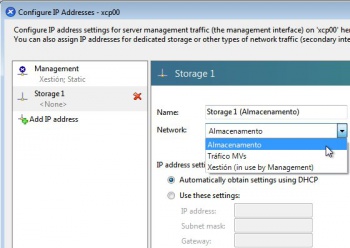

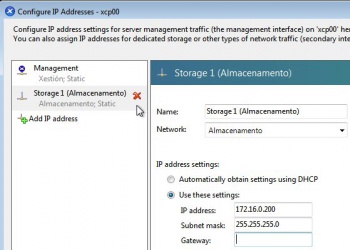

Tráfico de almacenamento

- Como se indicaba ao principio, pódese decidir que todo o tráfico do host co almacenamento externo, e viceversa, que se transmita a través dun NIC distinto ao de Xestión e o Tráfico das MVs.

- Na imaxe ese tráfico vaise enviar/recibir a través do novo NIC que acabamos de engadir, e ademais, vai por unha rede de comunicación distinta á do resto do tráfico.

Configuración da NAS

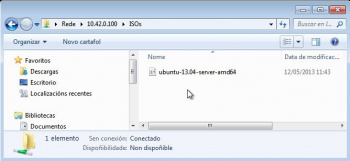

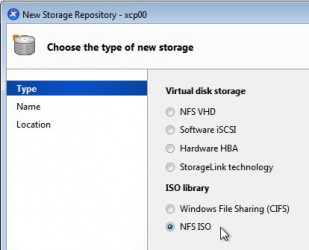

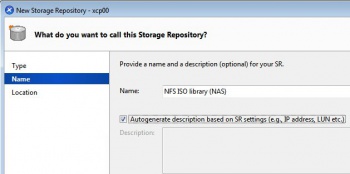

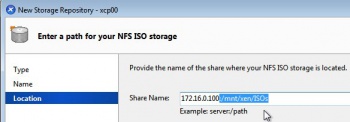

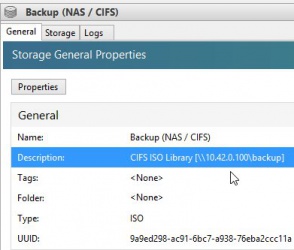

- Neste caso vaise conectar en XenServer ao repositorio de imaxes ISOs da NAS a través de NFS.

- Lembrar que a NAS xa ten dos escenarios anteriores un interface de rede en modo Rede interna e coa IP 172.16.0.100.

- Configurar permisos volume ISOs

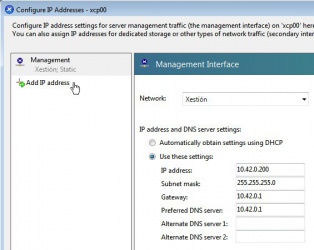

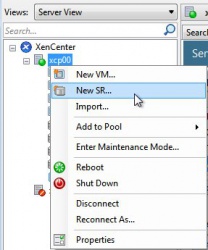

Configuración de XenServer

- Lembrar que a rede asociada ao tráfico do almacenamento debe ter unha IP.

- Configurar rede almacenamento

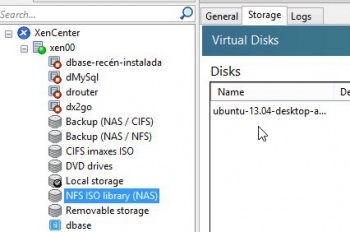

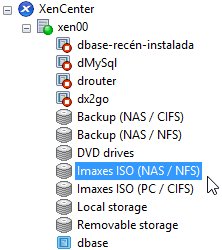

Por outra banda se miramos calquera dos SR Backups (tanto CIFS como NFS) están conectados á NAS a través da IP X.Y.Z.100. Isto é, a través da rede Xestión (NIC0).

Agora sería o momento de desconectar estes dous SRs de Backup e conectalos de novo pero, a través do outro enlace da NAS: 172.16.0.100, facendo uso en XenServer da Rede de Almacenamento (NIC2).

Non o imos facer para logo ver o seu comportamento cando se produzan fallos no sistema.

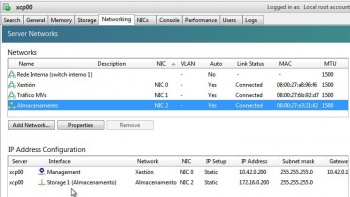

Conclusión final sobre a xestión das redes en XEN

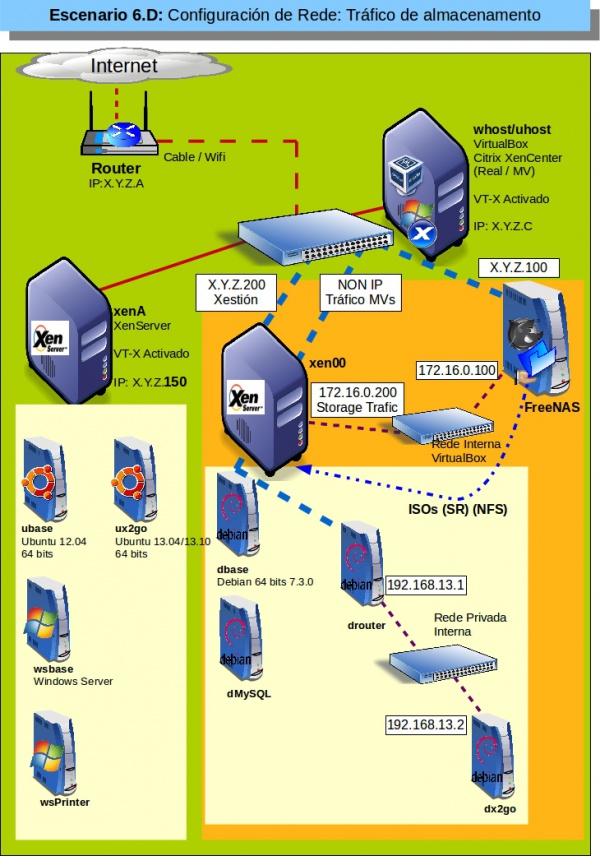

- O escenario 6.D é un resumo de todo o visto:

- Unha rede para o tráfico de xestión. Ten configuración IP: X.Y.Z.200

- Unha rede para o tráfico das MVs. NON ten configuración IP.

- Unha rede para o tráfico do almacenamento. Ten configuración IP: 172.16.0.200

- Unha rede privada interna que serve para comunicarse entre as MVs. Non ten configuración IP. Son as MVs as que teñen IP, non a rede.

- Nos seguintes apartados incorporaremos máis modos de almacenamento e veremos o que pasa cando se crea un Pool con 2 servidores sendo este o Mestre.

-- Antonio de Andrés Lema e Carlos Carrión Álvarez (Maio-2013, Rev1: Feb 2014 - Rev2: Nov 2014)