Diferencia entre revisiones de «Enrotamento básico con Linux»

(Sin diferencias)

|

Revisión actual del 10:31 28 mar 2016

Introdución

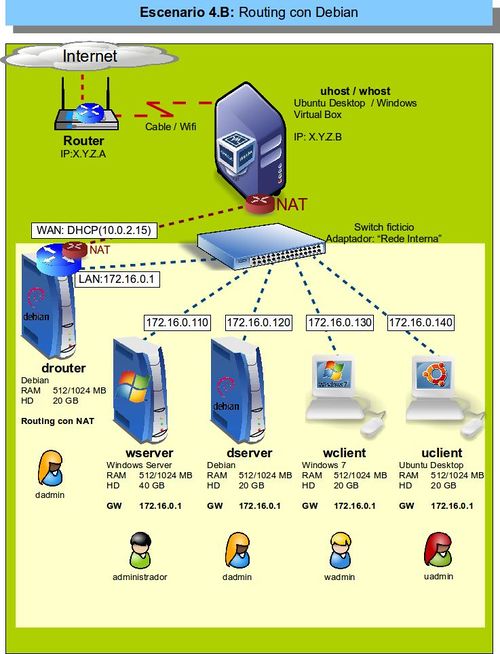

- Imos crear un escenario que faga uso dun router, implantado cunha MV, que permite dar saída a internet ás demais MVs e ademais así cada MV só precisa ter un adaptador, conectado a unha rede interna.

- Preténdese instalar e configurar un router en Debian, de xeito que este faga de pasarela para os equipos da rede interna (wserver, dserver, wclient, uclient, etc).

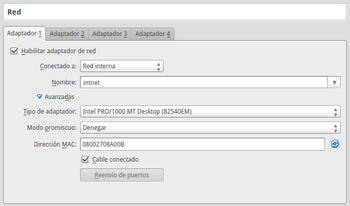

- Este equipo, como router, terá 2 interfaces:

- Interface LAN: para poder comunicarse cos equipos da LAN e viceversa. A IP desta interface será a porta de enlace que deberá configurar todo cliente da LAN.

- Interface WAN: co que este equipo se vai comunicar co exterior. Ademais cando se configure o servizo de routing vaise configurar NAT nesta interface, para que calquera solicitude de conexión co exterior que parta dos equipos da LAN sexa transformada cara o exterior como se fora este equipo (drouter) que a fixera. Ao recibir a resposta do exterior vaise encargar de enviarlla ao equipo da LAN que iniciou a conexión.

Para revisar e afondar no coñecemento sobre NAT pódese consultar:

- Antes de comezar a implantar o escenario, obsérvese que só se vai configurar drouter e uclient, os demais equipos enténdese que o usuario sería quen de configuralos, pero irase facendo pouco a pouco cando se precisen.

Preparativos da MV drouter

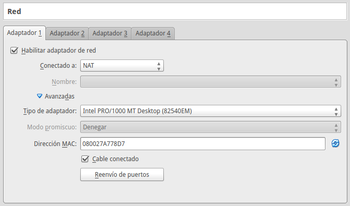

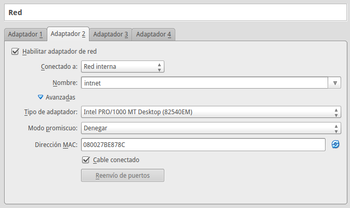

- Antes de configurar o servizo de routing vaise configurar a MV que o implantará:

- Clonar a MV Debian, que teña xa o servizo de ssh e o Webmin instalado.

- Nome MV: drouter.

- Facer unha instantánea.

- Clonar a MV Debian, que teña xa o servizo de ssh e o Webmin instalado.

Preparativos S.O. drouter

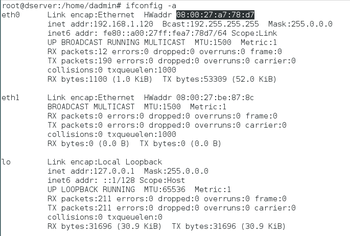

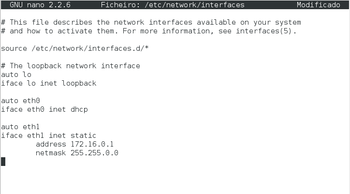

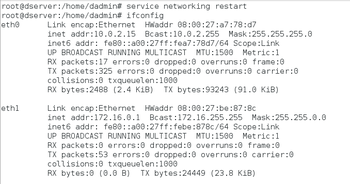

- Antes de instalar o servizo de routing, configuraranse as interfaces de rede.

- Preparación de máquina drouter

Configuración do servizo de routing sobre NAT

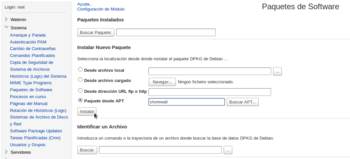

- En Linux, o protocolo NAT configúrase como unha regra dentro do servizo do Firewall. Para poder configurar este servizo de forma sinxela, instalaremos a aplicación shorewall. Webmin inclúe un módulo que nos permitirá configurar de forma gráfica todo o comportamento do Firewall e do procolo NAT.

- Instalación do servizo de routing con NAT

Na páxina principal do módulo de configuración da rede, picamos no botón de Aplicar configuración para activar os cambios realizados. Pero neste caso (debido a un bug do webmin) con isto non conseguimos realmente activar xa o servizo de routeo na máquina. Se reiniciásemos a máquina virtual xa se activaría, pero imos ver como podemos activar o cambio sen ter que reiniciar.

Imos agora activar o protocolo NAT, para o que faremos uso da ferramenta Cortafogos shoreline que atopamos na categoría de Rede do Webmin. Na páxina principal, veremos que aparece o botón de Iniciar o cortafogos porque neste momento o servizo está parado. Antes de poder inicialo, temos que establecer unha configuración básica para que funcione correctamente. Picamos en primeiro lugar na opción de Zonas de rede.

Se nos fixamos no escenario, podemos ver a drouter está conectado a dúas redes, unha rede interna (lan) e outra externa (wan). Así que imos crear dúas zonas de rede para representar estas dúas redes. Para crear unha zona basta con poñerlle un nome, neste caso lan. Como tipo de zona seleccionamos IPv4.

Da mesa maneira creamos a zona wan. É obrigatorio tamén crear unha zona que represente ao propio equipo, para logo poder definir regras no firewall para conexións que saian ou cheguen a esta propia máquina. Neste caso, a esta zona chamámoslle sist, e debe ser de tipo Firewall system. Regresamos á lista de táboas para seguir coa configuración do firewall.

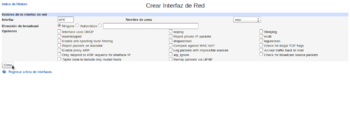

Para crear unha interface de rede no firewall, debemos introducir o nome dunha das interfaces de rede do equipo (que será do tipo eth0, eth1, wlan0, etc.) e seleccionar á zona de rede coa que está conectada esta interface. Por exemplo, no noso caso a interface eth0 está conectada á zona wan. Creamos a interface...

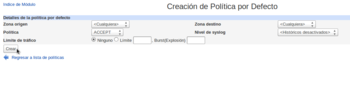

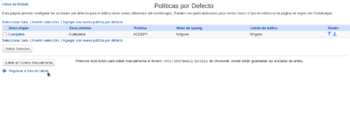

Para rematar, temos que definir as políticas por defecto do firewall, que son os criterios básicos que o firewall utiliza para decidir se acepta ou rexeita as conexións. Estas políticas poden ser refinadas de forma máis específica mediante regras, en función das máquinas de orixe ou de destino das conexión ou o protocolo que se utilicen na mesma, pero neste curso non imos afondar máis na xestión do firewall.

Basicamente, para definir unha política deberemos indicar a zona de orixe e de destino dos paquetes aos que se aplicará a política, e a decisión a aplicar que fundamentalmente pode ser Aceptar (ACCEPT) ou Borrar (DROP). Para simplificar todo o posible a configuración do firewall, imos crear unha política que acepte todas as conexións, veñan da zona que veñan e vaian á zona que vaian. Isto non sería unha configuración desexable nun caso real, xa que facilitaría ataques externos á nosa rede, pero como se dixo non se pretende afondar na xestión do firewall.

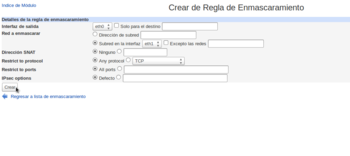

Saberemos que o servizo está iniciado porque os botóns da parte inferior da páxina cambian, para mostrar opcións que só están dispoñibles cando o firewall está en execución. Quédanos por ver como utilizar este módulo para configurar o protocolo NAT. Picaremos na opción de Enmascaramento. Dáselle este nome ao protocolo NAT porque o que fai é enmascarar as direccións dunha rede privada a través da dirección IP pública do router.

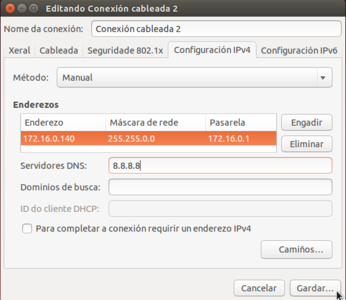

Configurar a porta de enlace dun cliente da LAN

- Para mostar a configuración da porta de enlace nun cliente da LAN vaise escoller a MV uclient; nos demais equipos a filosofía sería a mesma.

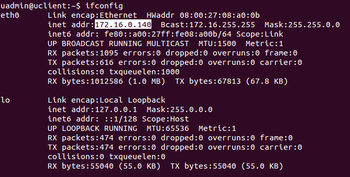

- Configurar a porta de enlace dun cliente da LAN

Probas de conectividade

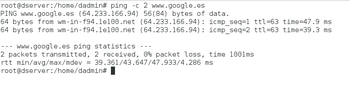

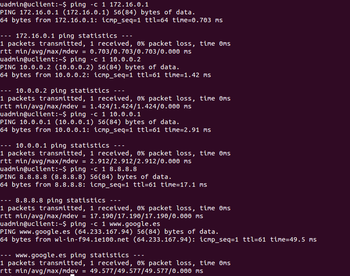

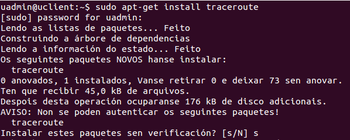

- Para comprobar que todo está correcto pódense facer pings entre os distintos equipos do escenario.

- Neste caso vanse amosar exemplos de conectividade realizados dende uclient e que en moitos casos teñen que atravesar drouter.

- Probas de conectividade

A imaxe amos o resultado de facer ping a drouter, á dirección IP do host, á dirección IP do router físico que da a saída a Internet, a unha dirección IP en Internet (8.8.8.8) e a un servidor de Internet polo seu nome (www.google.es), obtendo resposta en todos os casos. A opción -c 1 indica que faga un só faga unha solicitude de eco.

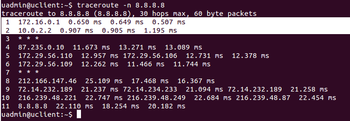

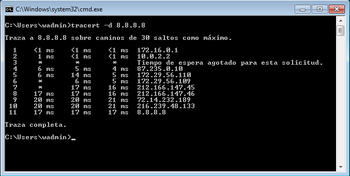

Na imaxe vemos o resultado de executar traceroute -n 8.8.8.8, que mostra os routers intermedios (a opción -n é para que só mostre as direccións IP deses routers) ata chegar ao equipo coa dirección 8.8.8.8. Vemos marcado como pasa por drouter en primeiro lugar e logo polo router físico que da saída a Internet.